Sigurniji operativni sistemi — Tejls (1. deo)

Autor: Petar Simović

Svakako da danas više vodimo računa o sopstvenoj privatnosti kako na internetu na društvenim mrežama tako i lokalno na svom računaru. Naravno da je stalno potrebno paziti na koje linkove klikćemo na internetu, kakve fajlove otvaramo u elektronskoj pošti, koje programe pokrećemo na našem računaru i sa kojim pravima izvršavanja. To bi trebalo da bude rutina svakog odgovornog korisnika, a ne paranoično ponašanje. Pošto smo već kod onih malo nepoverljivih i opravdano paranoičnih korisnika, vreme je da predstavimo Tejls (eng. TAILS, The Amnestic Incognito Live System), za kojeg su verovatno mnogi čuli, a možda ga i isprobali, ili ga odavno koriste.

Tejls je baziran na Debijanu (eng. Debian), pokreće se u živom modu (eng. live mode), što znači da neće pristupati hard disku vašeg računara, već samo radnoj ili glavnoj memoriji. Obično se narezuje na neki spoljnji medijum kao što su DVD i USB, sa kojeg se pokreće pri startovanju računara. U ovom opisu nećemo proći kroz proces pravljenja butabilnog USB-a ili DVD-a, ali ćemo uputiti na neophodan softver kojim to možete uraditi. Takođe, detaljno ćemo objasniti primenu ovog operativnog sistema, kao i softver kojim je opremljen.

Pre svega nam je potreban sam operativni sistem koji dolazi u podrazumevanom .iso formatu, a može se preuzeti sa strane Tejls projekta: https://goo.gl/uRzSD7. Kada imamo .iso sliku sistema, najpre bi trebalo da proverimo autentičnost i verodostojnost preuzetog .iso fajla, to jest da se uverimo da fajl nije presretnut negde na mreži, menjan, kao i da je baš od onoga od koga bi trebalo da bude. Ovo nije neophodno, ali se toplo preporučuje zbog mogućeg tzv. „čoveka u sredini” (eng. Man In The Middle, ili najčešće skraćeno MiTM). Da bismo to uradili, potrebno je da preuzmemo i digitalni potpis .iso slike, kao i da u gpg (eng. Gnu Privacy Guard) ubacimo javni ključ Tejlsovog razvojnog tima, koji garantuju svojim digitalnim potpisom za sistem. Javni ključ možete preuzeti sa https://tails.boum.org/tails-signing.key i ubaciti ga u gpg izvršavanjem komande:

gpg --keyid-format long --import tails-signing.key

Potom je potrebno preuzeti i digitalni potpis sa https://goo.gl/YpoVOU (ovaj potpis važi samo za verziju 1.7) i sačuvati ga u folderu gde je i .iso slika. U trenutku pisanja ovog teksta najnovija verzija je 1.7, pa je komanda koja se izvršava iz foldera gde su digitalni potpis i slika sledeća:

gpg --keyid-format 0xlong --verify tails-i386-1.7.iso.sig tails-i386-1.7.iso

Prvi način je da sistem pokrenemo iz virtuelne mašine korišćenjem Virtuelboksa (eng. Virtualbox, https://goo.gl/rwxEO8), dok je drugi metod sa živim operativnim sistemom na spoljašnjem medijumu praktičniji i prenosiviji. Pa ukoliko koristite USB, trebate program za pravljenje žive distribucije na njemu, a to su Junetbutin (eng. Unetbootin, https://unetbootin.github.io/) i Jumi (eng. Yumi, http://goo.gl/8pnNww), dok je u slučaju narezivanja sistema na CD i DVD podrazumevani program na vašem linuksu poput Brazera i Iksefberna (eng. Xfburn) dovoljan.

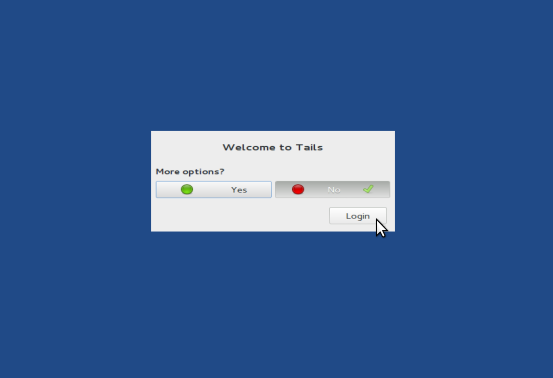

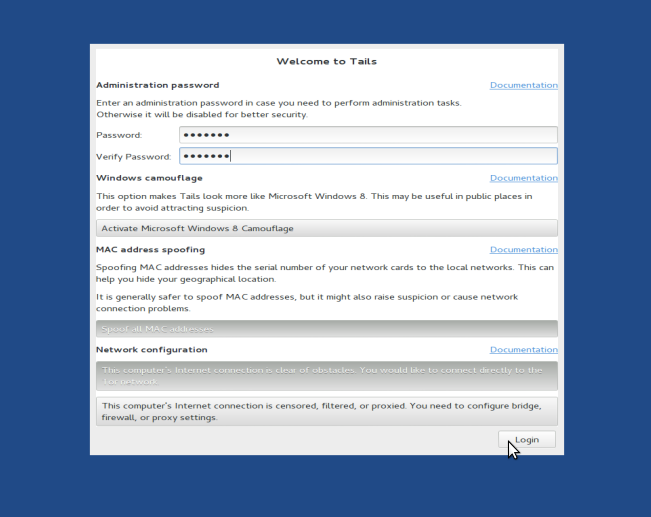

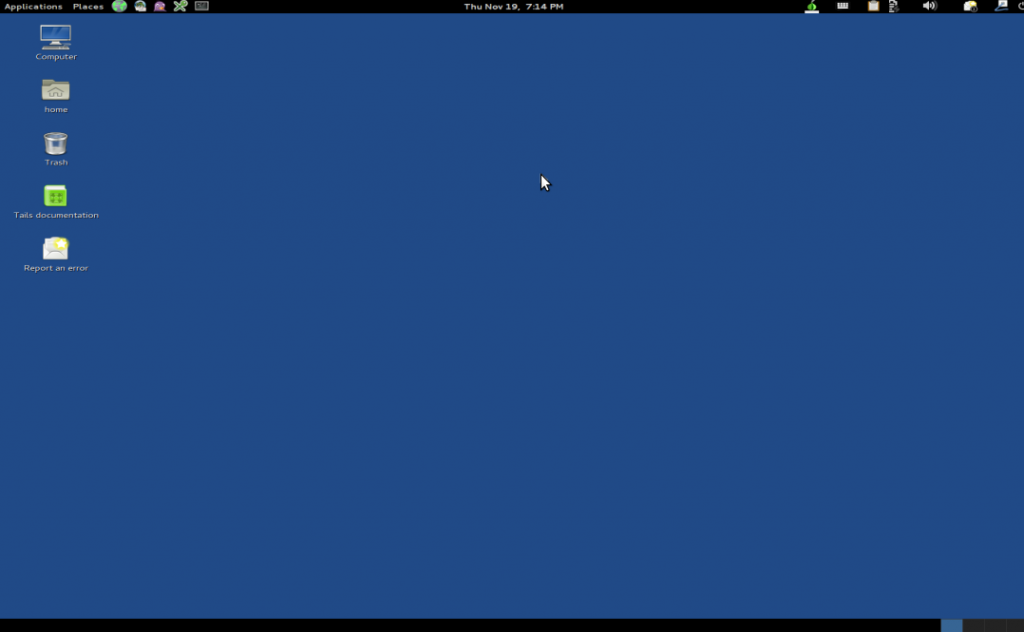

Nakon startovanja Tejlsa, pri prikazivanju plavog grafičkog korisničkog interfejsa, treba da odaberete da li želite još opcija ili ne. Za početnike koji samo žele da koriste osnovne programe koje Tejls pruža, odgovorite sa ne. Ali ukoliko želite ili imate potrebu da promenite vašu mak (eng. MAC) adresu kako bi bilo teže da vas identifikuju po uređaju koji koristi mrežu, ili želite da zamaskirate Tejls da izgleda kao da je Vindouz osam (eng. Windows 8) operativni sistem na mreži i tako se lakše stopi u okolinu ne privlačeći neželjenu pažnju na mreži koju koristite, ili je prosto zabranjen pristup Tor mreži, pa morate da koristite tzv. Tor mostove (eng. Tor bridges) – onda je potrebno da odaberete opciju da (eng. Yes) i tu konfigurišete ove tri opcije u skladu sa vašom situacijom.

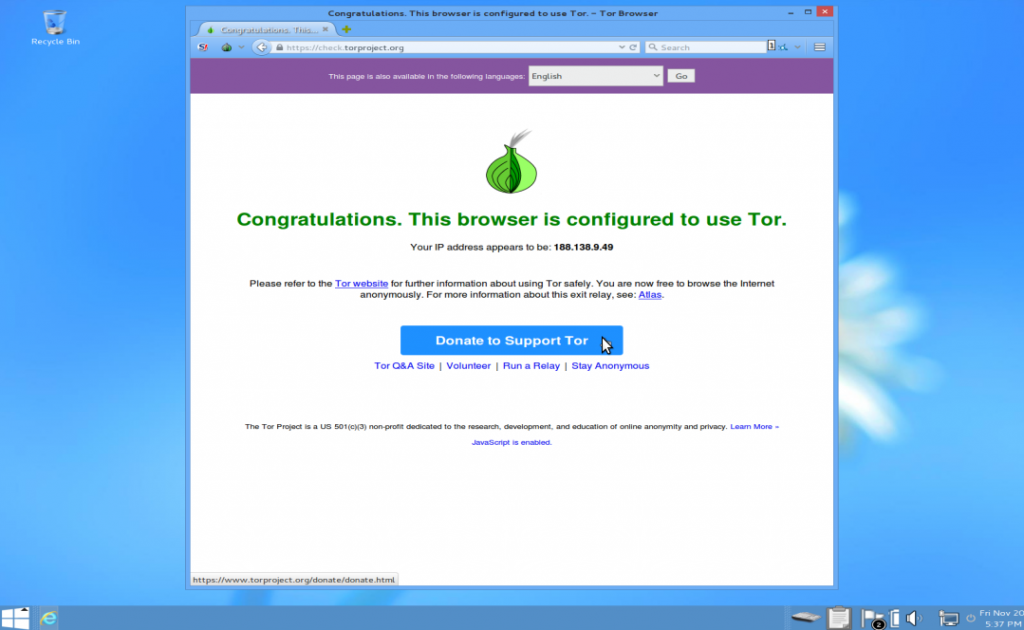

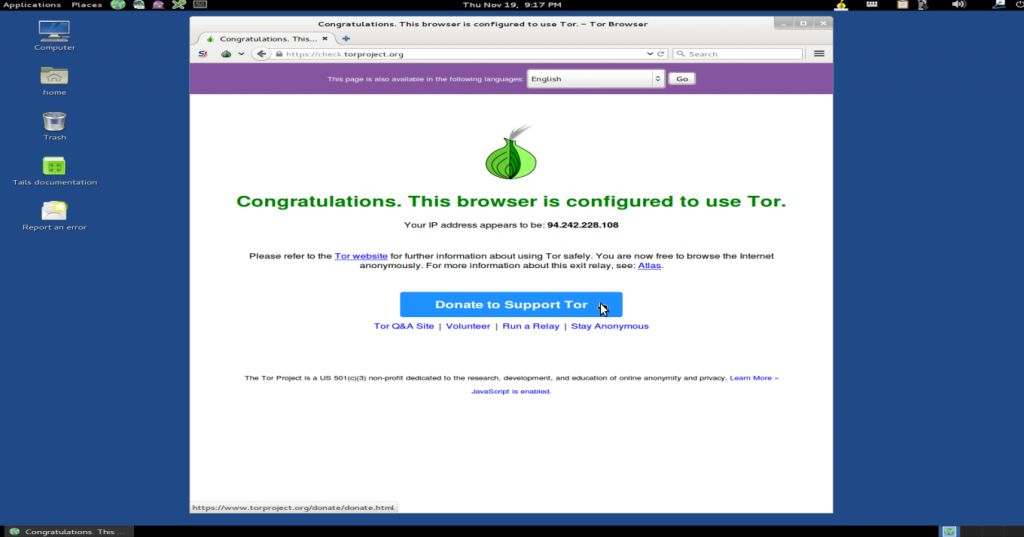

Nakon toga imate funkcionalno okruženje. Zatim je potrebno da se povežete na mrežu i sačekate da se automatski pokrene Tor i da se pojavi obaveštenje da je Tor spreman za korišćenje. Ovo je bitno jer je ceo operativni sistem napravljen oko ideje o lakom korišćenju Tor mreže. Svi programi koji koriste mrežu su podešeni da koriste Tor kako bi korisnik ostao anoniman i na taj način mu obezbedio privatnost, dok će programi koji pokušavaju da izađu na mrežu bez Tora biti prekinuti radi bezbednosti. Više možete pročitati na samom sajtu projekta: https://goo.gl/jDt1X. Samo da podsetimo čitaoce da smo Tor mrežu detaljnije opisivali u tri broja LiBRE! časopisa (22, 23. i 24).

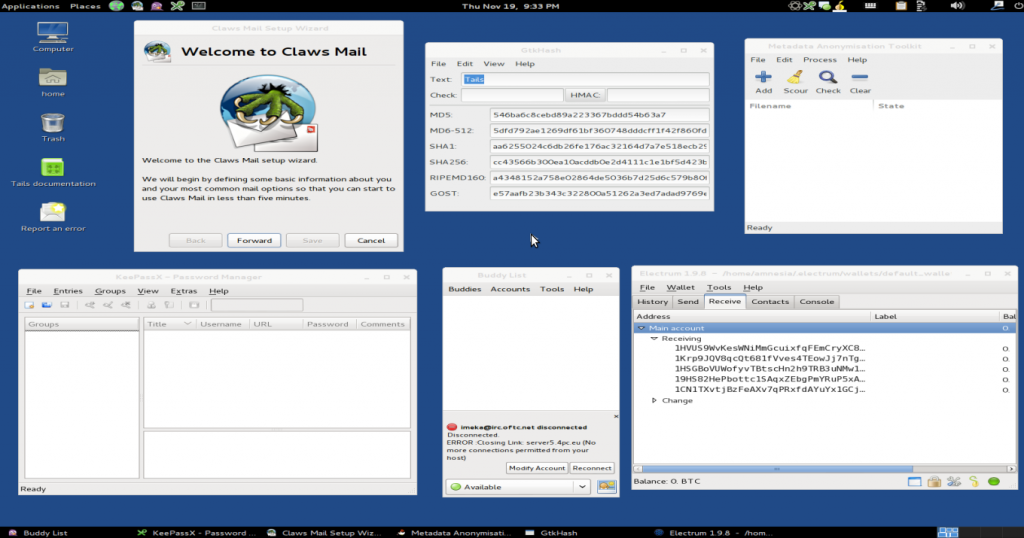

Osnovni programi su Pidžin, kojeg smo u prethodnom broju opisali, Kloz mejl klijent (eng. Claws mail), Ki-pas-iks (eng. KeePassX) menadžer za čuvanje svih vaših naloga pod jednom šifrom, kao i neizostavni Tor internetski pregledač (eng. Tor Browser Bundle). To su samo programi koji se vide sa radne površi, ali, naravno, ima ih još. Izdvojićemo svakako MAT (eng. Metadata Anonymisation Toolkit), alat za brisanje metapodataka, opisan u broju 26, Elektrum (eng. Electrum), prenosivi novčanik za anonimnu digitalnu kripto-valutu — bitkoin (eng. Bitcoin), o kojoj će biti više reči u nekom od narednih brojeva.

Pored sigurnosnih, tu je i ceo Libreofis paket, kao i programi za grafičku obradu:

Pored sigurnosnih, tu je i ceo Libreofis paket, kao i programi za grafičku obradu:

- Gimp,

- Inkskejp (eng. Inkscape),

- Skribus (eng. Scribus).

Što se tiče programa za obradu, uređivanje, snimanje zvuka i video materijala, tu su:

- Odasiti (eng. Audacity),

- Traverso,

- Pitivi i drugi.

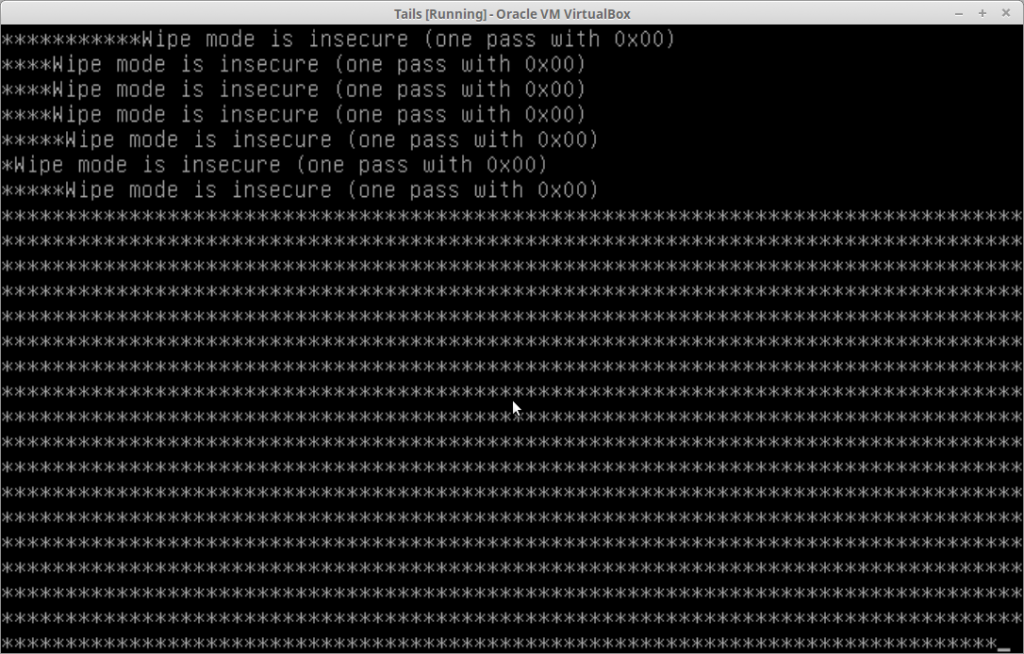

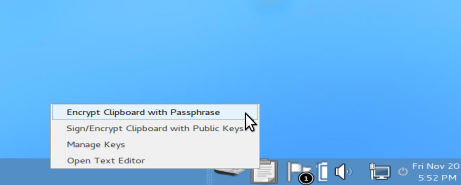

Međutim, još je interesantnije to da se Tejls može instalirati (ne narezati) na fleš memoriju i pri tom šifrovati sve podatke datotečnog sistema fleš memorije na koju se instalira (eng. persistance, https://goo.gl/yzwES0), osim nekoliko neophodnih za pokretanje sistema. To znači da možete da čuvate podatke unutar Tejlsa i nakon što ugasite računar, za razliku od opcije živog operativnog sistema, koji će obrisati sav RAM po gašenju ili restartovanju. Ovo brisanje RAM-a je korisno jer sprečava takozvani „napad hladnog startovanja” (eng. cold boot attack, Vikipedija: https://goo.gl/AUUbUP), jer RAM čuva sadržaj i do minut ili dva posle gašenja računara, a uz pomoć malo kompresovanog vazduha memorija se može momentalno zamrznuti i time znatno produžiti vreme čuvanja podataka u RAM-u. Podsećamo da se u RAM-u mogu nalaziti razni enkripcioni ključevi, pa je ovo svojstvo veoma korisno. Pored brisanja RAM-a pri gašenju ili restartovanju, Tejls ima i opciju da šifrujete klipbord (eng. clipboard), to jest onaj deo memorije u koji se sprema sadržaj kada kliknete na opciju za kopiranje (eng. copy).

Za kraj, važno je reći da je Tejls dizajniran za najkritičnije slučajeve kada su korisnici čak i u neposrednoj životnoj opasnosti ukoliko njihov identitet bude otkriven. Od dna pa do vrha sistem je dizajniran i osmišljen sa digitalnom sigurnošću i privatnošću na umu, jer je namenjen za uzbunjivače, novinare, aktiviste i sve one kojima su neophodni anonimnost i privatnost za posao kojim se bave u uslovima represivnih režima država u kojima borave. Kao primer bismo naveli Edvarda Snoudena (eng. Edward Joseph Snowden), kome je Tejls svakako dosta pomogao da pobegne i prosledi poverljive dokumente novinarima. Ali ne samo za ljude sa opasnim poslom, sistem je namenjen za sve obične korisnike koji žele da iskoriste svoje pravo na privatnost među računarskim mrežama.