Sigurniji operativni sistemi (4. deo) — Kjubz

Autor: Petar Simović

Kjubz (eng. Qubes) se razlikuje od prethodnih operativnih sistema koje smo do sada opisali (Tejls, Fripto i Huniks) a koji su bili ili virtuelne mašine ili portabilni operativni sistemi za pokretanje sa spoljne memorije. Kjubz je operativni sistem koji se instalira na disk, baš kao i Ubuntu, Mint ili neki drugi operativni sistem koji koristite na vašem računaru za svakodnevnu upotrebu. Baš tako, Kjubz može u potpunosti da zameni vaš trenutni desktop operativni sistem i uz to da poboljša vašu privatnost, sigurnost sistema i ličnih podataka.

Ono što nam Kjubz nudi je „razumno siguran operativni sistem” (to je zapravo njihov slogan: „Reasonably secure opearting system”) koji implementira izolovanje programa kroz virtuelizaciju, tj. izolovanje pojedinačnih programa kao da se pokreću u virtuelnim mašinama nezavisnim od sistema. Još jedan veliki plus za Kjubz je što je FLOSS (eng. Free and Libre Open-Source Software), što vam daje slobodu da menjate kod i prilagođavate ga sopstvenim potrebama.

Prvo treba reći da Kjubz nije kao Tejls za širok spektar korisnika. Još uvek je u razvoju i ukoliko niste iskusni Gnu-Linuks korisnik, može vam se učiniti više konfuznim i nepraktičnim nego korisnim. Drugo, minimalne hardverske zahtevnosti ne favorizuju stariji hardver jer je potrebno najmanje četiri gigabajta radne memorije, a preporučljivo je koristiti novije SSD (eng. Solid State Drive) diskove, a možete naleteti i na probleme sa grafičkom kartom (više na: https://goo.gl/qtfkgi).

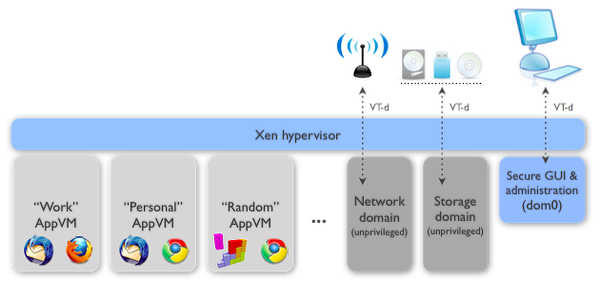

Ali zašto biste izabrali baš Kjubz za svakodnevni operativni sistem? Najvažniji aspekt je svakako sigurnost koja je na specifičan način implementirana. Naime, Kjubz koristi Ksen hipervizor (eng. Xen hypervisor) koji je drugi tip virtuelizacije od one koju smo upoznali kod Huniksa pokrećući je iz Virtuelboksa (eng. VirtualBox).

Kod Virtuelboksa sigurnost virtuelne mašine direktno zavisi od sigurnosti operativnog sistema iz koga je Virtuelboks pokrenut, kao i samog Virtuelboksa, dok kod Ksena ne postoji operativni sistem domaćin i sigurnost svih viruelnih mašina zavisi samo od njega. Na ovaj način nema potrebe za procesorski zahtevnom apstrakcijom hardvera kao kod Virtuelboksa jer se virtuelne mašine direktno izvršavaju na postojećem hardveru, onakvom kakav jeste. Dok Ksen ujedno predstavlja virtuelni operativni sistem koji upravlja virtuelnim mašinama koje se izvršavaju paralelno. Valja pomenuti i da je Ksen takođe FLOSS softver pod GPL licencom (https://goo.gl/ZEekyK).

Kad smo već kod virtuelnih mašina, Kjubz dolazi sa već preinstaliranim virtuelnim mašinama za različite namene (bankarstvo, lični podaci i programi, posao). Svaka od ovih virtuelnih mašina označena je različitim bojama kako bi se korisnik lakše snalazio koju virtuelnu mašinu za šta sme da koristi. Šta će korisnik raditi u svakoj od virtuelnih mašina svakako je na samom korisniku, a boje su tu da mu sugerišu da odvoji privatne i poverljive stvari od potencijalno štetnih. Evo i praktičnog primera o čemu zapravo pričamo.

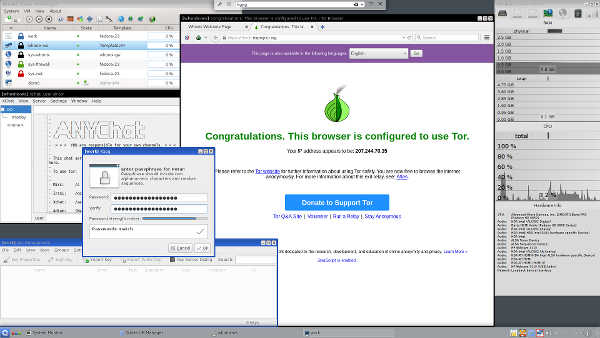

Situacija sa današnjim operativnim sistemima je da na istom operativnom sistemu otvaramo sumnjivu poštu i klikćemo na još sumnjivije linkove, instaliramo svakojake programe kojima olako dajemo admistratorska prava (sudo), čeprkamo po konfiguracionim fajlovima sistema, itd. Dok u isto vreme od pojedinačnih programa i operativnog sistema očekujemo da nas zaštite od sve sofisticiranijih napada i virusa, zaboravljamo da nas operativni sistem ne može zaštititi od nas samih ukoliko sumnjivom programu damo administratorska prava. Kjubz, međutim, rešava ovaj problem već pomenutom izolacijom programa u zasebne virtuelne mašine. Time se sprečava da ukoliko neki na primer virus koji ste otvorili iz mejla ili iz novog programa koji ste izvršili iz jedne virtuelne mašine ugrozi bilo koju drugu virtuelnu mašinu. Još jedan primer bi bio anonimno pretraživanje pomoću Tor mreže dok u isto vreme unutar druge virtuelne mašine možete nesmetano gledati video koji zahteva nesigurni fleš plejer (eng. flash player).

Još jedno sigurnosno svojstvo je postojanje virtuelne mašine za jednokratnu upotrebu koja sve što ste u njoj radili briše nakon što je ugasite. Ovo je veoma korisno ako pristupate nekoj veb stranici kojoj posebno ne verujete kao u slučaju kada ipak želite da odete na sajt za koji vas je pretraživač upozorio da je opasan. Sa virtuelnom mašinom za jednokratnu upotrebu to možete uraditi ne kopromitujući ostale virtuelne mašine.

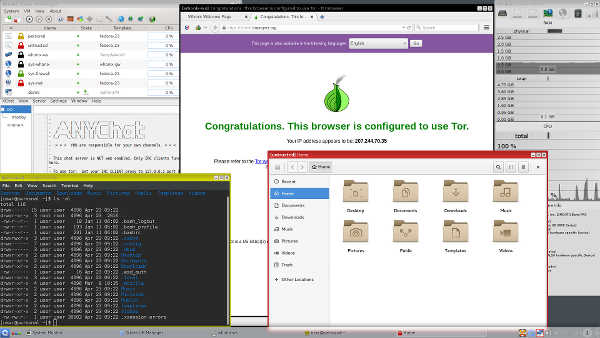

Ono što radite u jednoj virtuelnoj mašini, koja se još naziva i domen, ostaje unutar nje. Tako, na primer, kada neki fajl preuzmete unutar jednog domena, on nije vidljiv u ostalima ukoliko ga specijalnom opcijom ne prebacite u drugi domen. Slično tome, ono što ste selektovali i kopirali u jednom domenu ne možete nalepiti (eng. paste) u drugom. Svaki domen može imati drugi operativni sistem pa je tako moguće koristiti različite domene za različite namene koji se paralelno ali nezavisno izvršavaju izolovani jedni od drugih.

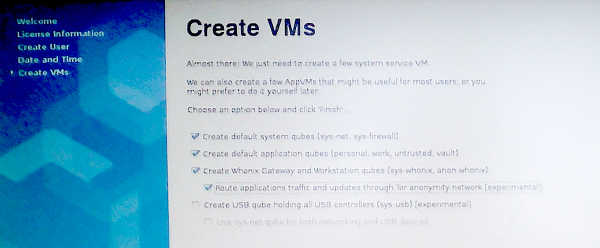

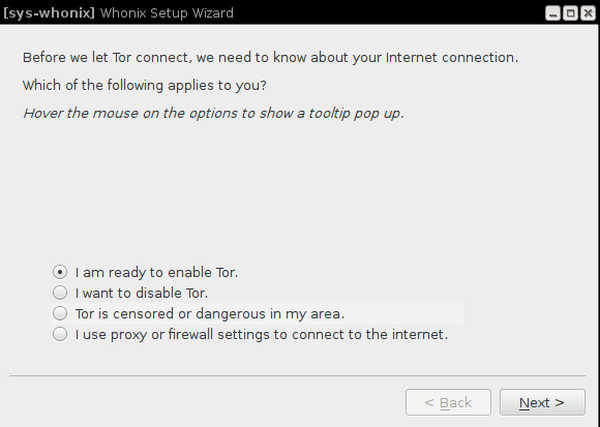

Prilikom instalacije postoji opcija, koja je još uvek u razvoju, da sav saobraćaj rutira kroz Tor mrežu, baš kao što to radi i Huniks. Ali to nije sve, Huniks kapija i radna stanica postoje kao virtuelne mašine unutar Kjubza tako da možete isprobavati i naprednije mrežne ekperimente poput kombinovanja više anonimnih mreža i virtuelnih privatnih tunela (VPN) za dodatnu (paranoičnu) sigurnost.

Virtuelizacija i izolovanost je pored sigurnosti korisna jer lako možete pokretati i Vindouz (eng. Windows) programe ukoliko instalirate Vindouz unutar Kjubza kao virtuelnu mašinu. Više informacija o tome možete naći na https://goo.gl/f8pem1 i https://goo.gl/3tlk8M.

Naravno da postoje i određene mane koje se ogledaju u instaliranju i osvežavanju već instaliranog softvera. Naime, instalirani program je vidljiv samo unutar jednog domena/virtuelne mašine, pa ukoliko vam nedostaje neki program na više domena, morate ga instalirati na svakom pojedinačno. Slična priča je i za osvežavanje softvera novijim verzijama koje se svakako savetuje iz bezbednosnih razloga.

Da kreatori Kjubza (//Invisiblethingslab//) vode računa o sigurnosti ne samo softvera već i hardvera na kome će se njihov sistem izvršavati možemo videti kroz sertifikovani hardver za koji je provereno da, prosto rečeno, sve radi kako treba. Za sada sertifikovani hardver je Librem, laptop sačinjen od otvorenog hardvera i slobodnog BIOS-a (više na: https://puri.sm/, https://www.qubes-os.org/doc/certified-laptops/)

Sve što smo ovde opisali i mnogo više možete naći na oficijalnom sajtu Kjubza (https://www.qubes-os.org/), a tamo možete pogledati i video od pola sata koji objašnjava i pokazuje opisane osobine ovog neobičnog operativnog sistema (https://goo.gl/bNXDWA). Kjubz sa svojom sigurnosnom arhitekturom izraženom kroz virtuelizaciju i izolaciju programa u zasebne virtuelne mašine svakako predstavlja novo poglavlje u dizajnu bezbednijih operativnih sistema.