Enkriptovana elektronska pošta (1.deo)

Autor: Petar Simović

Enkripcija elektronske pošte

Jedan od osnovnih naloga koje svako ima u digitalnom svetu interneta, svakako je nalog elektronske pošte (eng. e-mailaccount). Međutim, zašto onda tako retko koristimo enkripciju elektronske pošte, pogotovo u ovom dobu globalne sajber špijunaže? Da li je to uopšte moguće? Ako jeste, onda kako? Da li postoje programi za enkripciju internet pošte? Ako je moguće, koji su to onda razlozi i prepreke koje nas sprečavaju u našem pravu na slobodu i privatnost? Kao prvo, naravno da je moguće i postoje razni načini i programi da se to uradi, ali kao što možda pretpostavljate ili naslućujete, ipak postoji neka caka. Važno je shvatiti razliku između enkripcije pošte na vašem računaru i one koje za vas obavlja neko drugi, recimo provajder servisa elektronske pošte, što je takozvana enkripcija u oblaku. Verujem da shvatate da je mnogo sigurnije da sami šifrujete svoje poruke (ako znate šta radite), nego da to neko radi za vas. Pogotovo ako znate da sve te sigurnosne kompanije na zahtev Američke nacionalne bezbednosne agencije (NSA) šifre moraju da im predaju. Primer takvog sistema je nekadašnji Lavabit (http://goo.gl/RR8zSq) koji je enkripciju pošte vršio tek na svojim serverima. Nedavno se pojavila malo naprednija zamena koja tvrdi da je otporna na NSA-u (NSA-proof) u vidu open-source projekta na Github-u pod nazivom Scramble (http://goo.gl/sNrqdl) koja enkripciju vrši na korisničkom računaru, ali su ključevi smešteni na njihovim serverima, doduše u šifrovanom obliku kao i sve vaše poruke.

Ovde se nećemo baviti enkripcijom u oblaku iz očiglednih bezbednosnih razloga, nego ćemo proći kroz nekoliko offline programa i ekstenzija koje možete isprobati i nadamo se, ubuduće koristiti.

Ovde se nećemo baviti enkripcijom u oblaku iz očiglednih bezbednosnih razloga, nego ćemo proći kroz nekoliko offline programa i ekstenzija koje možete isprobati i nadamo se, ubuduće koristiti.

Način funkcionisanja

Važno je da razumemo kako zapravo funkcioniše enkripcija elektronske pošte. Iako za ove namene postoji više protokola, poput S/MIME za Microsoft-ov Outlook ili Bitmessage za specifičan P2P (eng. peer to peer) način komunikacije, u ovom delu ćemo se baviti PGP (OpenPGP) najrasprostranjenijim protokolom i njegovom zamenom GnuPG (GPG).

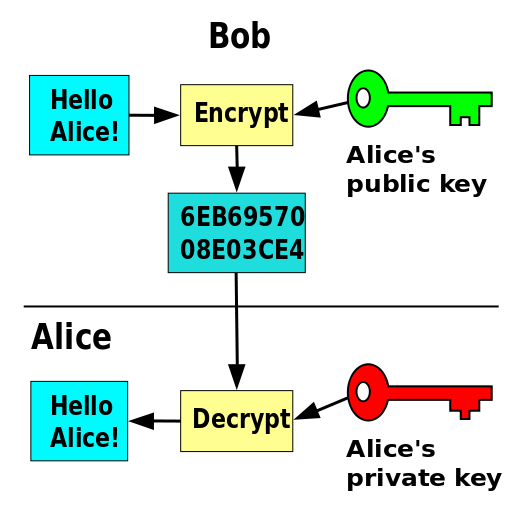

PGP protokol se zasniva na kriptografiji sa dva ključa, tzv. Public-key cryptography, koja podrazumeva da svaki korisnik ima, tj. generiše na svom računaru svoj par ključeva, jedan privatni i drugi javni.

PGP protokol se zasniva na kriptografiji sa dva ključa, tzv. Public-key cryptography, koja podrazumeva da svaki korisnik ima, tj. generiše na svom računaru svoj par ključeva, jedan privatni i drugi javni.

Preporuka je da u toku generisanja svog para ključeva, vaš računar mora da bude zauzet sa što više drugih poslova, od strane korisnika, kako bi mu se pomoglo da stvori visok stepen entropije, tj. kolekcije nasumičnosti koja mu je potrebna za generisanje ključeva. Savetuje se da korisnik aktivno surfuje mrežom i u isto vreme pušta YouTube video, muziku i sve čega se kreativni korisnik može setiti.

Dok privatni ključ morate čuvati kao tajnu, što bolje možete, (savetuje se da se po završetku generisanja ključeva isključite sa interneta i privatni ključ sačuvate šifrovan na nekom spoljnom medijumu kao što su CD i DVD), dok javni ključ morate da date svim onima od kojih očekujete šifrovanu poštu.

Ako neko želi da vam piše i pošalje šifrovano elektronsko pismo, mora da zna vaš javni ključ jer njega koristi za šifrovanje pisma koji vam šalje. Vi primljeno šifrovano elektronsko pismo zatim možete otključati samo vašim privatnim ključem, inače nećete dobiti originalni sadržaj pisma.

Ovde se može uočiti jedan od razloga zbog koga je enkripcija elektronske pošte slabo zaživela među korisnicima i u vremenu kada je to najmanje očekivano. Naime, kako svako ko vama hoće da piše šifrovanu poštu, mora da ima vaš javni ključ, tako i vi morate imati javni ključ korisnika kome želite pisati.

Ovde se može uočiti jedan od razloga zbog koga je enkripcija elektronske pošte slabo zaživela među korisnicima i u vremenu kada je to najmanje očekivano. Naime, kako svako ko vama hoće da piše šifrovanu poštu, mora da ima vaš javni ključ, tako i vi morate imati javni ključ korisnika kome želite pisati.

To naravno predstavlja problem za obične korisnike koji se ne razumeju mnogo u način funkcionisanja šifrovanja internet pošte, ili ne znaju kako da dođu do ključeva korisnika sa kojima žele da komuniciraju na ovaj način. Važno je shvatiti da komunikacija funkcioniše ako i samo ako:

- oba korisnika koriste kriptografiju javnim i privatnim ključem,

- koriste isti protokol (ne može jedan korisnik koristiti S/MIME, a drugi OpenPGP, nego oba korisnika na primer OpenPGP) i

- imaju razmenjene javne ključeve.

Projekat Protonmail

Jasno je da je sve ovo u praksi dosta odbojno za prosečnog korisnika i da ne funkcioniše baš najbolje, pogotovo ako su procesi neautomatizovani, nepovezani i bez dobrog i intuitivnog GUI-a. Još novih open-source programa koji implementiraju GnuPG ili OpenPGP za sigurnu razmenu digitalne pošte, sigurno nije na odmet i za GNU/Linux korisnike, pogotovo sada kada Kina i Južna Koreja zvanično prelaze sa Windows-a na postojeće GNU/Linux distribucije, ili će razviti sopstvene.

U ovom trenutku u pripremi je još jedan online servis za sigurnu razmenu šifrovane pošte sa sedištem u Švajcarskoj, koji dosta obećava, pod nazivom Protonmail (https://protonmail.ch/). Važno je da nije iz Amerike zbog zakona o digitalnoj privatnosti, veoma loših po korisnike, a koji su razlog gašenja Lavabit-a (prim.aut.). Osnivači su novac za dodatne servere prikupljali preko Indiegogo (http://goo.gl/4B7bTZ) servisa, što i dalje čine, iako su skupili tri puta više nego što su planirali jer im je ostalo još petnaest dana rada servisa. Međutim, za višak novca imaju planove koje možete pogledati na (http://goo.gl/gcThRM).

Iako su stvari išle više nego dobro za osnivače Protonmail-a, na put im se isprečio PayPal blokiravši im prvog jula 2014. godine sav prikupljen novac bez upozorenja i obrazloženja. Problemi i dalje nisu rešeni, a situaciju možete pratiti na njihovom blogu: http://goo.gl/7f58P5.

Ono što Protonmail izdvaja od ostalih online kompanija za šifrovanje digitalne pošte, jeste činjenica da oni ne čuvaju vaše šifre nigde. Svi podaci koji se skladište na njihovim serverima su šifrovani ključem koji samo vi imate i ukoliko ga izgubite ili zaboravite, možete se pozdraviti sa svojim nalogom i poštom, što umnogome doprinosi korisničkoj bezbednosti, a umnogome otežava posao recimo Američkoj NSA, jer ne mogu od kompanije dobiti vaše lozinke pa ni tzv. plaintext poruke. Šta će biti sa Protonmail-om, još ostaje da vidimo, ali se nadamo da ih PayPal neće sprečiti u sprovođenju inovativnih zamisli i maštovitih ideja u delo.

U sledećem delu ćemo se više baviti praktičnim stvarima i samom implementacijom, a u međuvremenu možete da pogledate zanimljivu kampanju za privatnost elektronske pošte sa zvanične stranice FSF-a, a možda i sami načinite prve korake u ostvarivanju svoje slobode i prava na privatnost (http://goo.gl/uBubfl).

Naredni deo ovog serijala možete pročitati ovde.