Šifrovani čet (4. deo) – Toks

Autor: Petar Simović

Uvod

Sagu o programima za sigurno, ili je možda bolje reći „za sigurnije” ćaskanje nastavljamo novim programom iz ove branše, a koji je pravi plod masovnijeg razmišljanja o privatnosti koje nam donosi doba posle Snoudena.

Program koristi DHT (Distribuirane heš tabele) za pronalaženje i povezivanje sa drugim korisnicima, što ga čini decentralizovanim programom jer se zasniva na distribuiranoj mreži i protokolima, pa samim tim otpornim je i na cenzuru. Program je, naravno, otvorenog koda i objavljen je pod Opštom javnom licencom treće verzije. Kod možete pronaći na sledećem Githabu (https://goo.gl/GTB93Z).

Tehnički deo

Kao što ga i sami autori opisuju, Toks (Tox) je slobodan, p2p (peer-to-peer), distribuiran, E2EE (End-to-End Encrypted) šifrovan od jednog do drugog kraja, multimedijalni program za sigurnu video, audio i tekstualnu komunikaciju. Od samog trenutka lansiranja ovog programa, smatra se i dobrom i slobodnom alternativom Skajpu.

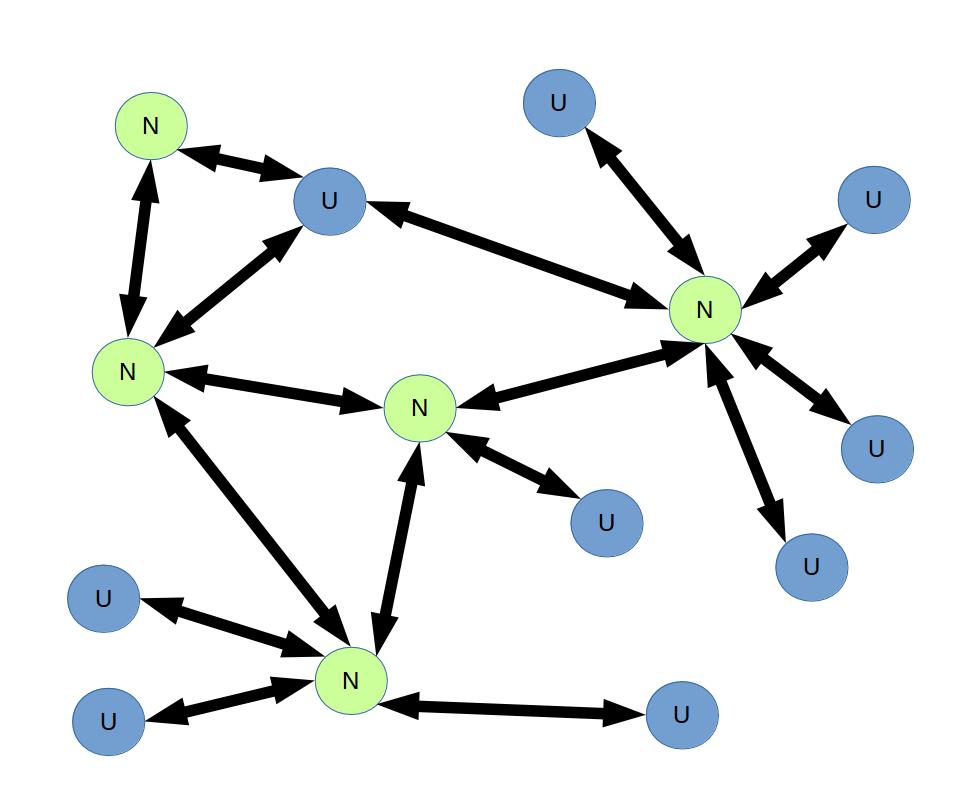

Pošto je mreža distribuirana i nalik na druge p2p mreže, ne postoji jedan centralni server od kojeg ona zavisi. Međutim, on nije ni potpuno decentralizovan, kao što to nisu ni torenti, jer je potrebno imati neko centralno mesto sa koga ćete ih pronaći kao što je Pajrat-bej (ThePirateBay). Isti princip važi i ovde – mreža se sastoji od nodova (čvorova), koji povezuju korisnike, i korisnika. Nodove takođe pokreću korisnici i svako može biti nod i dodati svoj nod u glavnu javnu listu (https://goo.gl/HNB74D).

Ako znate da Tor mreža funkcioniše na principu dobrovoljaca, onda će vam biti lako da shvatite i način funkcionisanja Toks mreže. Nodovi služe za pronalaženje korisnika u Toks mreži i povezivanju korisnika, pa su samim tim i posrednici u međusobnoj komunikaciji samih korisnika.

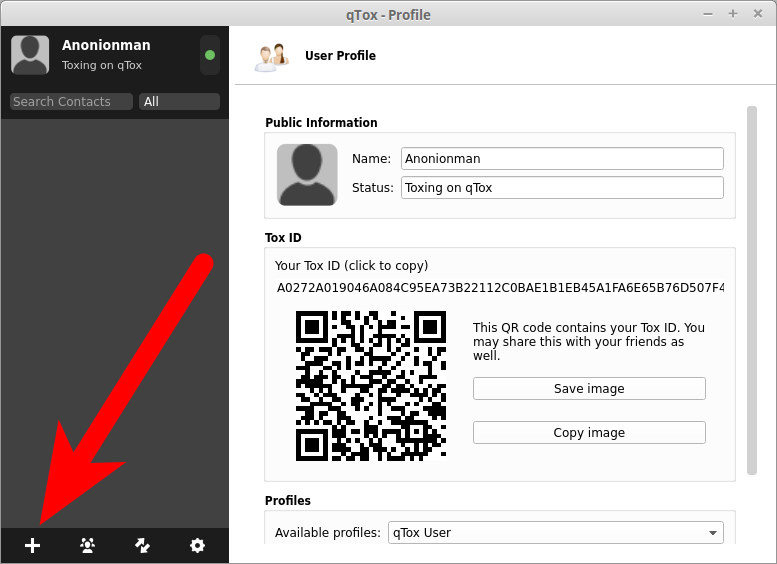

Pri prvom pokretanju programa posle instalacije Toks će za vas kreirati jedinstveni ID koji se sastoji od slova i brojeva i koji zapravo predstavlja vas u mreži. ID je neka vrsta heširanog asimetričnog ključa koji se koristi za šifrovanu komunikaciju između korisnika – ili je čak i sam javni ključ.

Pri prvom pokretanju programa posle instalacije Toks će za vas kreirati jedinstveni ID koji se sastoji od slova i brojeva i koji zapravo predstavlja vas u mreži. ID je neka vrsta heširanog asimetričnog ključa koji se koristi za šifrovanu komunikaciju između korisnika – ili je čak i sam javni ključ.

Kada se kaže da je komunikacija šifrovana od jednog do drugog kraja, misli se na asimetrično šifrovanje sa javnim i tajnim ključevima, poput onog za elektronsku poštu. Koristi se moderno ECC (Eliptic Curve Cryptography, curve25519) šifrovanje pomoću eliptičkih krivih za razmenu ključeva, i xsalsa20 za samo šifrovanje, i poly1305 za autentifikaciju (MAC) iz NaCl biblioteke. Zbog ovoga je nemoguće falsifikovati vaš identitet u mreži, osim ako se neko ne domogne vašeg tajnog ključa. Da su autori mislili o svemu, govori i činjenica da se koristi i OTR (Off-The-Reccord) vid zaštićene komunikacije koji garantuje kriptografsku nezavisnost međusobno razmenjivanog šifrovanog sadržaja. Ovo u prevodu znači da ukoliko neko uspe da dešifruje jednu od komunikacija, to mu ništa ne govori o drugim, jer se za svaku novu komunikaciju koristi novi par ključeva koji se po završetku komunikacije odbacuje. Takođe valja reći da nema nešifrovane komunikacije – svaka vrsta komunikacije se obavezno i uvek šifruje pre nego što napusti Toks program, odnosno pre nego što se pošalje u Toks mrežu.

Instalacija

Iako Toks ima slične klijente za većinu operativnih sistema ili platformi kao što su Vindouz, Mek OS deset, Linuks, BSD, Android i iOS, ovde se bavimo samo instalacijom i podešavanjima za Linuks, tačnije u daljem opisu je naveden primer instalacije na Linuksu zasnovanom na Debijanu (Ubuntu, Lubuntu, Zubuntu, Mint i sličnim).

Najpre je potrebno otići na njihov sajt i u delu za preuzimanje klijenata na adresi (https://goo.gl/2F6uG9) preuzeti željenog klijenta. Ovde imate izbor između klijenata sa i bez grafičkog okruženja (GUI), kao što su Ratoks (Ratox) i Toksik (Toxic), kao i uži izbor unutar onih sa grafičkim okruženjem kao što su Blajt (Blight), Jutoks (uTox) i Kjutoks (qTox).

Autor je u nastavku opisao proces instalacije i podešavanja za Kjutoks zbog očiglednih prednosti nad Jutoksom navedenih na njihovom sajtu ( https://wiki.tox.im/Client ), ali ako se pak odlučite za Jutoks, instalacija i pokretanje su vrlo slični, dok instalaciju klijenata bez grafičkog okruženja autor ovog testa nije isprobao pa ona ovde nije opisana, ali se može naći na njihovom sajtu.

Na prethodno pomenutoj lokaciji za preuzimanje klijenata imate opet dve mogućnosti: ili da jednostavno skinete zapakovanu arhivu u .xz formatu, raspakujete i pokrenete program bez instalacije samo radi probe i testiranja – ili da, pak, instalirate porogram na vašoj mašini. Za instalaciju je potrebno pokrenuti sledeće komade iz terminala

sudo apt-key del 0C2E03A0 sudo sh -c ’echo "deb https://repo.tox.im/ nightly main" > /etc/apt/sources.list.d/tox.list’ wget -qO - https://repo.tox.im/pubkey.gpg | sudo apt-key add - sudo apt-get install apt-transport-https sudo apt-get update -qq sudo apt-get install qtox

koje se takođe nalaze i kod njih na sajtu, ili, ako ste pomalo haker i mrzite da otkucavate komande i čekate da odrade svoje, možete da na brzinu napišete prostu šel skriptu sa ovim komandama koja će sve navedeno već uraditi za vas. Primer jedne takve šel skripte je:

#!/bin/bash #remove old key sudo apt-key del 0C2E03A0 sudo sh -c ’echo "deb https://repo.tox.im/ nightly main" > /etc/apt/sources.list.d/tox.list’ wget -qO - https://repo.tox.im/pubkey.gpg | sudo apt-key add - sudo apt-get install apt-transport-https sudo apt-get update -qq echo "Tox Repository Installed." echo "You can now install utox, qtox, toxic, ratox and tox-bootstrap sudo apt-get install qtox

Naravno, pokretanje šel skripte iz foldera gde ste je sačuvali sa ekstenzijom .sh ide iz terminala

sudo sh ime_skripte.sh

Nakon ovoga je Toks klijent instaliran i možete ga pokrenuti iz terminala ili ga potražiti među instaliranim programima na vašoj mašini.

Podešavanja

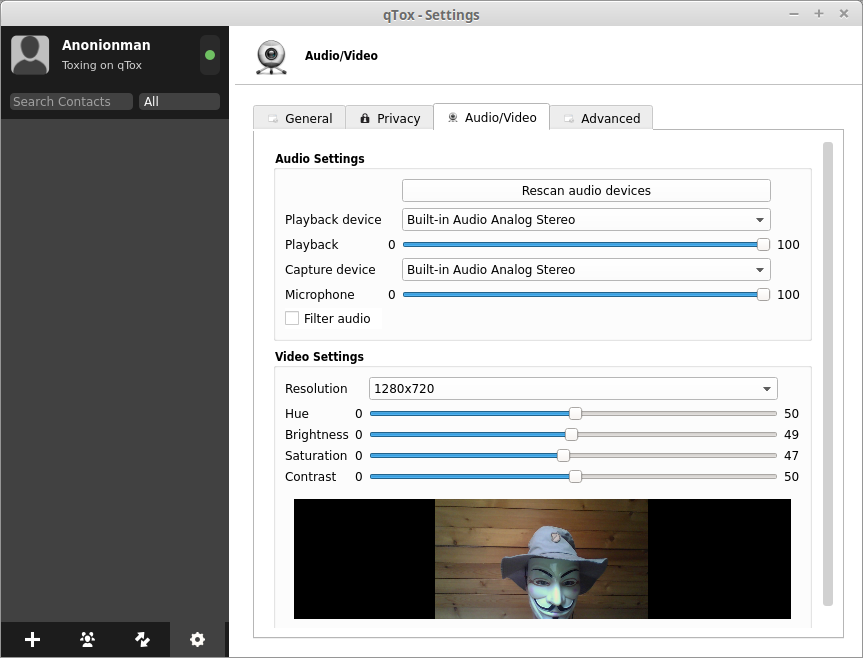

Sada je potrebno da imate kameru i mikrofon priključene na računar i da ih testirate:

Pošto su sva podešavanja već nameštena, sve normalno funkcioniše posle instalacije, ali ukoliko želite, program mođete da prilagodite svojim potrebama, ako znate šta radite. Treba napomenuti i da su autori Toksa mislili i o upotrebi njihovog programa preko Tor anonimne mreže za viši nivo bezbedosti i privatnosti korisnika i njihovih komunikacija. Ako ste jedan od opravdanih paranoika post-Snoudenove ere i želite da isprobate Toks preko Tora, to možete učiniti na sledeći način:

Pošto su sva podešavanja već nameštena, sve normalno funkcioniše posle instalacije, ali ukoliko želite, program mođete da prilagodite svojim potrebama, ako znate šta radite. Treba napomenuti i da su autori Toksa mislili i o upotrebi njihovog programa preko Tor anonimne mreže za viši nivo bezbedosti i privatnosti korisnika i njihovih komunikacija. Ako ste jedan od opravdanih paranoika post-Snoudenove ere i želite da isprobate Toks preko Tora, to možete učiniti na sledeći način:

Prvo je potrebno da u podešavanjima za mrežu koja se nalaze na dnu generalnih podešavanja podesite da se NE koriste UDP i IPv6, i da se koristi SOCKS5 proksi na vašoj lokalnoj adresi 127.0.0.1 i port je 9050 ako ste pokrenuli instalirani Tor na računaru ili 9150 ako ste pokrenuli portabilni Tor preko TBB (Tor Browser Bundle) preko njihovog pretraživača Fajerfoks.

Podešavanja je zatim potrebno sačuvati i restartovati Toks kako biste bili sigurni da su sva podešavanja prihvaćena, dok Tor mora ostati funkcionalan za to vreme kako bi Toks uspeo da se poveže preko ove anonimne mreže. O ovome možete saznati i na njihovoj veb-strani posvećenoj podešavanju za upotrebu sa Tor mrežom na https://goo.gl/GHgam9

Podešavanja je zatim potrebno sačuvati i restartovati Toks kako biste bili sigurni da su sva podešavanja prihvaćena, dok Tor mora ostati funkcionalan za to vreme kako bi Toks uspeo da se poveže preko ove anonimne mreže. O ovome možete saznati i na njihovoj veb-strani posvećenoj podešavanju za upotrebu sa Tor mrežom na https://goo.gl/GHgam9

Sada ste spremni za anonimnu šifrovanu komunikaciju.

Umrežavanje

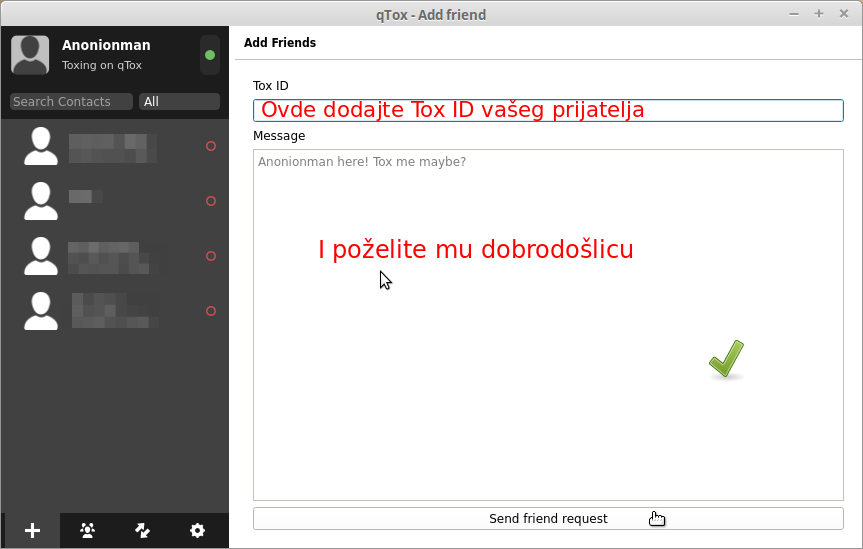

Da biste se povezali sa drugim korisnikom ove mreže, potrebno je da razmenite ToksID identifikacije, tj. morate znati ID drugog korisnika ili da on zna vaš da biste se povezali. O načinu na koji ćete razmeniti ID-eve sa nekim sami odlučujete, a savet autora ovog teksta je da se to izvede šifrovanom poštom.

Kada dodate prijatelja, on će se pojaviti u levom delu programa u listi sa kontaktima, i imaće notifikaciju kao dostupan (zeleni pun kružić) ili odsutan (prazan crveni kružić).

Toks podržava i razmenu fajlova i grupni čet koji se još uvek razvija.

Mreži možete doprineti i pokretanjem jednog noda kao i u slučaju Tor anonimne mreže, čime istovremeno doprinosite svojoj zaštiti jer je stranom posmatraču tada teže da kaže kada vi koristite Toks mrežu na tom nodu, a kada taj nod samo prosleđuje tuđe poruke.

Ovaj program nije usamljen i već postoji suličan program po imenu Ring (http://ring.cx/), koji još nije u potpunosti funkcionalan i još uvek je u ranim fazama razvoja, ali se nadamo da će steći veću popularnost i funkcionalnost do kraja naše sage o programima za šifrovani čet.

Ovaj program nije usamljen i već postoji suličan program po imenu Ring (http://ring.cx/), koji još nije u potpunosti funkcionalan i još uvek je u ranim fazama razvoja, ali se nadamo da će steći veću popularnost i funkcionalnost do kraja naše sage o programima za šifrovani čet.