Енкриптована електронска пошта (2. део)

Аутор: Петар Симовић

Пошто смо се у прошлом делу укратко упознали са оваквим видом енкрипције, сада ћемо мало детаљније проћи кроз процес инсталације и коришћења енкрипције за шифровање и сигурносну размену електронске поште. Пре него што наставимо, напоменућемо неколико ствари. Прва ствар је вероватно банална читаоцима претходног дела, а односи се на генерисање кључева. Наиме, пре неколико недеља објављен је текст (http://goo.gl/7yxTfa) у коме Snowden говори како енкрипција функционише и како доскочити Америчкој безбедносној агенцији шифрујући своју електронску пошту користећи PGP, што је у реду, али се такође сугерише да се користи бесплатни on-line програм (iGolder: http://goo.gl/SvQivp) за генерисање кључева (и приватног и јавног), што господин Snowden никада није навео. Наравно, ово није први пут да се ситуација глобалног надзора, неупућеност корисника и изјаве Snowden-а користе за навођење корисника на погрешан пут, па овом приликом скрећемо пажњу да се кључеви морају генерисати на вашој машини и да се мора чувати приватни кључ. Друга ствар је да се не ослањате превише на on-line услуге када су у питању приватност и сигурност података. Тако се, на пример, сајт једне од новијих on-line апликација (Intactmail: http://goo.gl/Z4n8pW) за шифровање електронске поште већ гаси, иако није прошло ни пола године откако се о њој почело писати (http://goo.gl/YKXo7l), тако да је најсигурнији штреберски начин „све преко терминала”, или за почетнике преко неких додатака за desktop апликације попут Thunderbird-а.

Сада можемо да пређемо на инсталацију. Биће вам потребни следећи програми:

-

GnuPG, који је на већини данашњих Linux дистрибуција већ укључен у саму инсталацију оперативног система тако да је велика вероватноћа да га већ имате инсталираног, што можете проверити у терминалу следећом командом:

gpg --version

-

Thunderbird (http://goo.gl/RLdzIR) – није обавезно да то буде овај програм, па тако можете користи и Claws Mail који редовно иде уз Tails или Icedove, или неки други open-source програм. Претходно проверите које сигурносне додатке за енкрипцију подржава.

-

Enigmail (http://goo.gl/J3sztY) екстензија за Thunderbird али и за друге програме попут Icedove-а, коју можете инсталирати из Thunderbird-а (Tools » Add-ons», па тражити „Enigmail”).

Након што сте инсталирали потребне апликације, направите налог електронске поште, или унесите већ постојећи (Create new account » Email), и након што попуните тражена поља о адреси електронске поште и шифру која јој одговара, можете притиснути Read messages. Биће учитана сва ваша пошта са сервера тог налога електронске поште. Потом је потребно да направите пар кључева који ћете користити за шифровање уз тај налог. Уколико користите више налога, за сваки ће вам бити потребни посебни кључеви, али полако: када направите први и почнете да га користите, додавање нових налога и генерисање кључева за исти неће бити проблем.

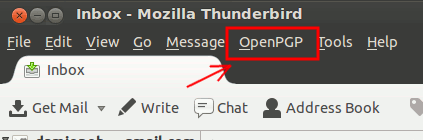

Сада је потребно да генеришете први пар кључева што ћете урадити из Thunderbird-а, где би требало да имате опцију OpenPGP. У њеном падајућем менију одаберите Key Management. Отвориће вам се нови прозор и у његовим опцијама у врху прозора потражите опцију Generate, па онда New Key Pair.

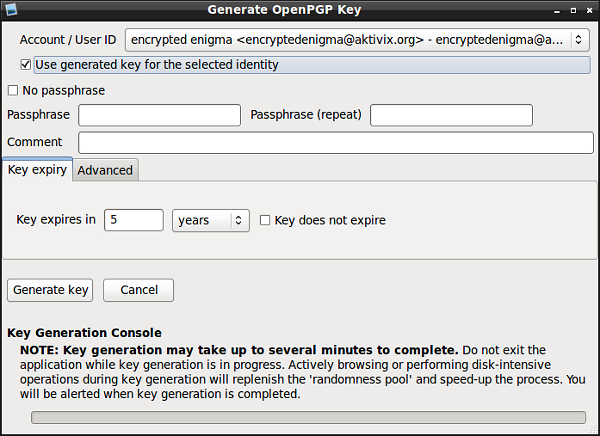

Пре него што притиснете Generate, морате попунити поља за сигурносну фразу (Passphrase), која представља лозинку за приступ вашем приватном кључу за одређени налог електронске поште, и проверити да ли је приказани налог електронске поште онај за који генеришете кључеве (поље Account » User ID). Сигурносну фразу треба да негде сачувате или запишете јер ће вам често бити потребна. Такође, сваки налог ће имати своју независну фразу као и енкрипционе кључеве. Уколико сада притиснете Generate, рачунар ће почети да генерише 2048-битне RSA кључеве, што је задовољавајућа дужина кључева који ће истећи за пет година. Најбоље је да ове опције све оставите какве су подразумеване, уколико сте почетник, док напредније кориснике охрабрујемо да повећају дужину кључева на 4096-бита и да време истека смање на две године. Још само једна напомена пре него што притиснете Generate дугме и рачунар све уради за вас: прочитајте белешку масним словима испод Generate дугмета и припремите се да активно сурфујете нетом, отварајте све апликације које вам падну на памет, пустите неки видео и музику, како би рачунар имао висок степен ентропије о којој смо причали у прошлом делу и припремите неку екстерну меморију за складиштење поверљивих података након генерисања кључева, у виду USB меморије или CD-а.

Пре него што притиснете Generate, морате попунити поља за сигурносну фразу (Passphrase), која представља лозинку за приступ вашем приватном кључу за одређени налог електронске поште, и проверити да ли је приказани налог електронске поште онај за који генеришете кључеве (поље Account » User ID). Сигурносну фразу треба да негде сачувате или запишете јер ће вам често бити потребна. Такође, сваки налог ће имати своју независну фразу као и енкрипционе кључеве. Уколико сада притиснете Generate, рачунар ће почети да генерише 2048-битне RSA кључеве, што је задовољавајућа дужина кључева који ће истећи за пет година. Најбоље је да ове опције све оставите какве су подразумеване, уколико сте почетник, док напредније кориснике охрабрујемо да повећају дужину кључева на 4096-бита и да време истека смање на две године. Још само једна напомена пре него што притиснете Generate дугме и рачунар све уради за вас: прочитајте белешку масним словима испод Generate дугмета и припремите се да активно сурфујете нетом, отварајте све апликације које вам падну на памет, пустите неки видео и музику, како би рачунар имао висок степен ентропије о којој смо причали у прошлом делу и припремите неку екстерну меморију за складиштење поверљивих података након генерисања кључева, у виду USB меморије или CD-а.

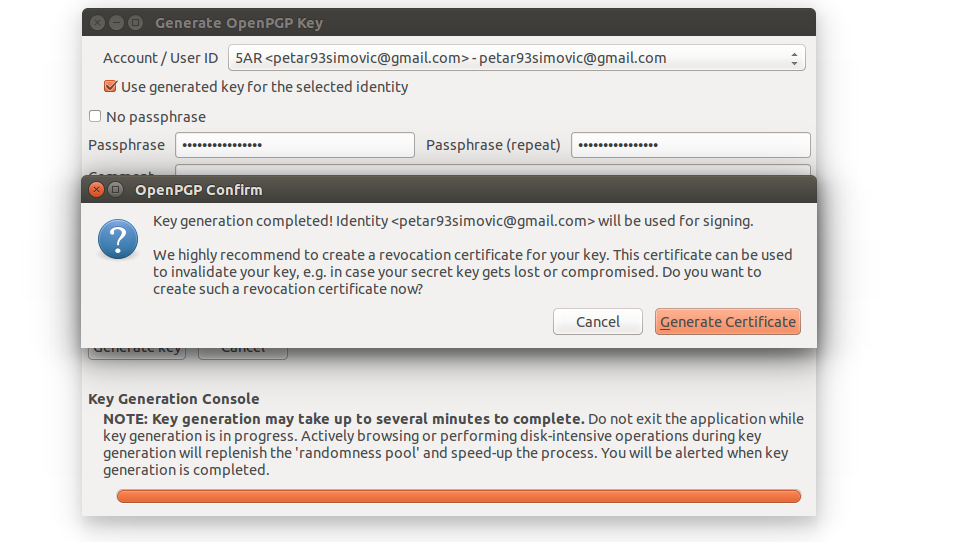

По завршетку креирања кључева показаће вам се порука која препоручује да креирате и сертификат у случају да изгубите кључеве, или их неко сазна. Обавезно прихватите и сачувајте сертификат! Пошто већ има доста фајлова које треба да чувате у вези са енкрипцијом ваше поште, предлажемо вам да их уредно сачувате у неки празан директоријум посебно за ове намене који ћете после преснимити на USB или CD (за додатне мере опреза можете директоријум шифровати, па га тек онда преснимити).

По завршетку креирања кључева показаће вам се порука која препоручује да креирате и сертификат у случају да изгубите кључеве, или их неко сазна. Обавезно прихватите и сачувајте сертификат! Пошто већ има доста фајлова које треба да чувате у вези са енкрипцијом ваше поште, предлажемо вам да их уредно сачувате у неки празан директоријум посебно за ове намене који ћете после преснимити на USB или CD (за додатне мере опреза можете директоријум шифровати, па га тек онда преснимити).

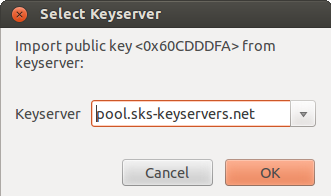

Сада би у отвореном прозору OpenPGP Key Management-а требало да вам се појави нови податак са вашим мејлом, што је уствари ваш пар кључева. Можете приметити да он има и свој Key ID кога би требало, такође, да запишете или сачувате негде. Немојте затварати овај прозор јер вам треба за следећи корак. Следећа ствар је такође важна и односи се на објављивање вашег јавног кључа на један од сервера јавних кључева. Ово је веома корисно јер не морате порукама размењивати кључеве ако сте их обоје објавили на сервер јавних кључева, него је потребно да само претражите сервер о подацима за имејл чији јавни кључ желите. Ово можете урадити тако што ћете у отвореном прозору OpenPGP КЕY MАNAGЕMЕNT притиснути десни клик миша на кључеве које сте управо креирали и одабрати опцију UPLOAD PUBLIC KEYS TO КEYSERVER. Оставите keyserver да буде подразумевани „pool.sks-keyservers.net” и притисните OK!

Сада би у отвореном прозору OpenPGP Key Management-а требало да вам се појави нови податак са вашим мејлом, што је уствари ваш пар кључева. Можете приметити да он има и свој Key ID кога би требало, такође, да запишете или сачувате негде. Немојте затварати овај прозор јер вам треба за следећи корак. Следећа ствар је такође важна и односи се на објављивање вашег јавног кључа на један од сервера јавних кључева. Ово је веома корисно јер не морате порукама размењивати кључеве ако сте их обоје објавили на сервер јавних кључева, него је потребно да само претражите сервер о подацима за имејл чији јавни кључ желите. Ово можете урадити тако што ћете у отвореном прозору OpenPGP КЕY MАNAGЕMЕNT притиснути десни клик миша на кључеве које сте управо креирали и одабрати опцију UPLOAD PUBLIC KEYS TO КEYSERVER. Оставите keyserver да буде подразумевани „pool.sks-keyservers.net” и притисните OK!

Пред крај, да бисте се уверили да ово заиста ради, можете послати енкриптовану или дигитално потписану поруку аутоматском OpenPGP роботу Adele, који ће одмах на њу одговорити. Прво изаберите из Thunderbird-а опцију OpenPGP, па Key Mаnagemеnt, па онда из његових опција Keyserver, затим Search for Keys и ту унесите имејл адресу Adele робота:adele-en@gnupp.de на серверу јавних кључева. Ваш јавни кључ можете послати примаоцу и као Attachment (OPENPGP » КEY MANAGЕMENT » десни клик на ваш мејл са кога шаљете » SEND PUBLIC KEYS BY EMAIL) што ће отворити нову поруку и укључити у Attachment ваш јавни кључ. Уколико сте већ свој кључ објавили на сервер јавних кључева, није потребно да га шаљете поруком, већ само реците примаоцу да га потражи на серверу.

Пред крај, да бисте се уверили да ово заиста ради, можете послати енкриптовану или дигитално потписану поруку аутоматском OpenPGP роботу Adele, који ће одмах на њу одговорити. Прво изаберите из Thunderbird-а опцију OpenPGP, па Key Mаnagemеnt, па онда из његових опција Keyserver, затим Search for Keys и ту унесите имејл адресу Adele робота:adele-en@gnupp.de на серверу јавних кључева. Ваш јавни кључ можете послати примаоцу и као Attachment (OPENPGP » КEY MANAGЕMENT » десни клик на ваш мејл са кога шаљете » SEND PUBLIC KEYS BY EMAIL) што ће отворити нову поруку и укључити у Attachment ваш јавни кључ. Уколико сте већ свој кључ објавили на сервер јавних кључева, није потребно да га шаљете поруком, већ само реците примаоцу да га потражи на серверу.

Након тога ће њена адреса бити у менију Key Mаnagemеnt-а из кога треба да десним дугметом миша кликнете на њену адресу и да изаберете опцију Sign key, подесите ниво поверења и унесете вашу сигурносну фразу коју сте, надамо се, сачували. Уколико нисте сачували сигурносну фразу, мораћете да правите нове кључеве и старе да обришете, па све из почетка.

Након тога ће њена адреса бити у менију Key Mаnagemеnt-а из кога треба да десним дугметом миша кликнете на њену адресу и да изаберете опцију Sign key, подесите ниво поверења и унесете вашу сигурносну фразу коју сте, надамо се, сачували. Уколико нисте сачували сигурносну фразу, мораћете да правите нове кључеве и старе да обришете, па све из почетка.

Ово је основа која вам је потребна да бисте своју електронску пошту осигурали шифровањем. Наравно, пошто је ово електронска пошта и потребно је двоје да би функционисала, морате поштовати слободу онога са друге стране ако не жели да шифрује своју пошту, и зато је потребно да се најпре пробуди свест међу људима о криптографији, па ће је почети чешће користити.

Наредни део овог серијала можете прочитати овде.

Претходни део овог серијала можете прочитати овде.