Kripto-ratovi: Nekada i sada (1. deo)

Autor: Petar Simović

Da li čovek ima pravo da zaštiti svoju privatnost, kada, kako, i od koga. Prethodna pitanja se mogu učiniti kao nevažna ili filozofska, ali nije se potrebno mnogo zamisliti kako bismo uočili ozbiljnost ovih pitanja. Posledice odgovora na ova pitanja su dalekosežna, i kako ćemo videti u nastavku ovog teksta, svaki odgovor ima svoje ozbiljne negativne ali i pozitivne implikacije. Pitanje svakako nije lako, i već nekoliko decenija postoje suprotstavljene strane koje se bore ili za podjednaku zaštitu svačije privatnosti ili protiv nje.

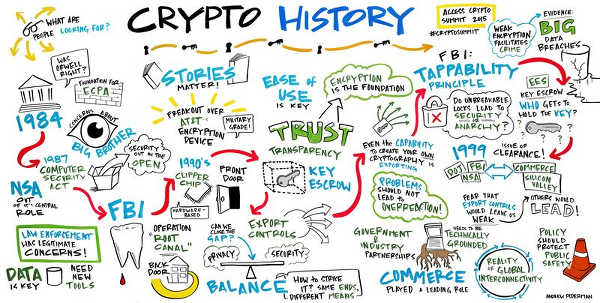

Istorija

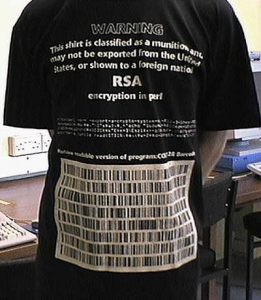

Tematika kripto-ratova je postala popularna tek pred kraj stanja napetosti nastalog po završetku drugog svetskog rata, poznatijeg kao hladni rat. Posleratno stanje sveta i podeljenost na dva bloka uzrokovala je da se mnoga industrijska, tehnološka, naučna, vojna i druga dostignuća čuvaju kao državne tajne, a tu se našla i kriptografija. Zašto kriptografija? Zato što je to osnovni način vojne komunikacije koji se smatrao vojnom tajnom i bio u kategoriji municije, pa je uvedena zabrana njenog izvoza iz države. Dakle, kompjuterski kôd bio je u kategoriji hladnog ili vatrenog oružja. Odatle i popularna majica na kojoj je odštampan zabranjeni kôd RSA algoritma za šifrovanje, i koja se zbog toga smatrala municijom, što treba shvatiti kao ismejavanje strogog zakona o izvozu kriptografije.

Kripto-ratovi su naziv za neoružanu borbu, prvenstveno američkih, državno-bezbednosnih struktura sa jedne strane, koje se zalažu da se pouzdana i sigurna kriptografija oslabi ili zabrani za stanovništvo kako bi te iste bezbednosne strukture imale uvid u svu komunikaciju. Sa druge strane nalaze se razni aktivisti, liberterijanci i hakeri koji se bore za ustavom zagarantovana prava na privatnost podataka i komunikacije svih ljudi. U toj borbi značajnu ulogu imaju i aktivisti koji su najčešće ujedno i vešti hakeri i programeri – kreatori raznih alata i protokola za šifrovanu komunikaciju. Protokoli su uglavnom bili otvorenog koda i dostupni javnosti. Ti hakeri poznati su pod nazivom Sajferpankeri (eng. Cypherpunks, izvor Vikipedija: https://goo.gl/6h5wZ7). Oni imaju svoj manifest koji sumira sve ono za šta se sajferpankeri zalažu i bore, a možete ga pročitati na: http://goo.gl/HANxzn. Najpoznatiji sajferpankeri današnjice su svakako Džulijan Asanž (eng. Julian Assange), osnivač Vikiliksa (eng. Wikileaks), kriptograf Brus Šnajer (eng. Bruce Schneier), kreator PGP-a Filip Cimerman (Philip Zimmermann) i drugi. Najpoznatiji izumi sajferpankera su asimetrično GPG/PGP šifrovanje za elektonsku poštu, OTR protokol, Miksmaster i Tor mreža (svi opisani u prethodnim brojevima časopisa).

Pomenuta zabrana na izvoz kriptografije iz zemlje je funkcionisala do trenutka kada velikim korporacijama koje se bave softverom ili pružanjem usluga preko interneta svojim klijentima (kao, naprimer, bankarstvu), nije zatrebala veća bezbednost komunikacionih veza sa klijentima. Računari su u to vreme bili sve više rasprostranjeni i upotrebljavani za različitije namene. Računarstvo se brzo razvijalo, pa je i broj ljudi upoznat sa postojećim problemima oko zabrane preko potrebne sigurne kriptografije bio sve veći. Sajferpankeri i drugi aktivisti su uvek pronalazili domišljat način da doskoče državi ne kršeći zakone. Tako je knjiga sa stranicama na kojima je odštampan zabranjeni kriptografski kod (PGP algoritam) bila izvezena iz Amerike jer se knjiga sa tekstom smatrala slobodom govora, što je zaštićeno pravo svakoga građanina SAD-a Prvim amandmanom američkog ustava ( https://goo.gl/RRB8Sd ). Ovo su bile prve pobede za hakere, sajferpankere, libertarijance i druge aktiviste borce za zaštitu privatnosti građana i sigurnu kriptografiju.

DES, 3DES, AES

Međutim, rat se nastavlja, pa tako Američka državna bezbednosna agencija – NSA (eng. National Security Agency), koja je jedan od najvećih neprijatelja privatne komunikacije za sve građane, nikako nije sedela skrštenih ruku. Najpre su pokušavali da namerno oslabe kriptografske algoritme poput DES (eng. Data encryption standard) koji je razvijao IBM sa prvobitnom dužinom ključeva od 64 bita. NSA se umešala, pa je algoritam imao dužinu ključa od 56 bita. Ovo je omogućavalo efikasnije razbijanje šifrovanih podataka na paralelnim računarima, kakve je NSA posredovala, tehnikom grube sile (eng. brute force) te pokušaja svih mogućih kombinacija. Treba naglasiti i da je broj bitova u eksponentu dvojke, tako da razlika između 64 i 56 nije 8 nego 256=28 (264 = 1.844 * 1019, a 256 = 7.20 * 1016, [264]/[256] = 256), što znači da su ključevi 256 puta slabiji. Laički rečeno, 256 računara će radeći paralelno pogoditi ključ od 64 bita za isto vreme za koje će jedan računar razbiti ključ od 56 bita. Ovo se dešava 1976. godine, i DES se koristio ovako oslabljen do devedesetih godina kada su objavljeni i prvi teoretski napadi, a do kraja decenije i praktični napadi koji veoma efikasno razbijaju 56-to bitne DES ključeve za samo dan-dva. DES se danas smatra praktično nesigurnim i neupotrebljivim zbog premale veličine ključeva i mnogo bržih današnjih računara. Razbijanje DES-a je dovelo do 3DES (eng. Triple DES) algoritma 1998. U odnosu na stari DES novi algoritam primenjuje stari tri puta na svaki blok podataka sa dužinama ključeva do 168 bita. Kasnije je konstruisan AES (eng. Advanced Encryption Standard) algoritam 2001. godine sa dužinama ključeva do 256 bita koji se danas koriste za najpoverljivije tajne.

Naredni deo ovog serijala možete da pročitate ovde.

(izvor: Vikipedija https://goo.gl/XBrwKS, https://goo.gl/P5kJKQ)