Kripto-ratovi: Nekada i sada (2. deo)

Autor: Petar Simović

Kliper čip

Američka nacionalna sigurnosna agencija (NSA) se nije zaustavila samo na slabljenju softvera, nego je prešla i na hardver, tačnije čipove i procesore. Ovo je i razumljivo jer su prvu bitku za softver i algoritme svakako dobili aktivisti i sajferpankeri, a proizvodnja hardverskih komponenti neophodnih za generisanje kriptografskih ključeva je bila u vlasništvu velikih kompanija podložnih uticaju države i tajnih službi. Kliper čip (eng. Clipper Chip) je bio projekat NSA agencije devedesetih godina prošlog veka da se u mobilne telefone ugradi čip namenjen za šifrovanje zvučne komunikacije.Problem je u tome što bi tajni ključ određivao proizvođač čipa i tajno ga prosleđivao NSA koja je i dizajnirala algoritam po kome bi radio Kliper čip i koji je takođe bio tajna. Na ovaj način NSA bi bez ikakvog truda jednostavno dešifrovala svu telefonsku šifrovanu komunikaciju jer je znala tajne ključeve svakog uređaja. Vlada je u saradnji sa NSA pokušala da primora sve telefonske kompanije da ugrade ovaj čip u svoje telefone, ali to nije uspelo, a i Mat Blejz (eng. Matt Blaze) je uspeo da provali i zaobiđe ovaj sistem 1994. Ako ovde zastanemo jer je već počeo dvadeset i prvi vek, možemo reći da su prvi kripto-ratovi dobijeni, ali ratovi se nastavljaju i dalje, samo malo neprimetnije. NSA je nastavila da obogaljuje kriptografske protokole i ugrađuje specijalne čipove u hardver.

Kliper čip (eng. Clipper Chip) je bio projekat NSA agencije devedesetih godina prošlog veka da se u mobilne telefone ugradi čip namenjen za šifrovanje zvučne komunikacije.Problem je u tome što bi tajni ključ određivao proizvođač čipa i tajno ga prosleđivao NSA koja je i dizajnirala algoritam po kome bi radio Kliper čip i koji je takođe bio tajna. Na ovaj način NSA bi bez ikakvog truda jednostavno dešifrovala svu telefonsku šifrovanu komunikaciju jer je znala tajne ključeve svakog uređaja. Vlada je u saradnji sa NSA pokušala da primora sve telefonske kompanije da ugrade ovaj čip u svoje telefone, ali to nije uspelo, a i Mat Blejz (eng. Matt Blaze) je uspeo da provali i zaobiđe ovaj sistem 1994. Ako ovde zastanemo jer je već počeo dvadeset i prvi vek, možemo reći da su prvi kripto-ratovi dobijeni, ali ratovi se nastavljaju i dalje, samo malo neprimetnije. NSA je nastavila da obogaljuje kriptografske protokole i ugrađuje specijalne čipove u hardver.

RDRAND

NSA je kasnije podrivala sigurnost kriptografije na nižim nivoima. Većina softvera koja je implementirala neku kriptografiju je bila otvorenog koda i dostupna za proveru svakoga koje to želeo da uradi. Takav primer je recimo Oupn-Es-Es-El (eng. OpenSSL) koji implementira najjaču poznatu kriptografiju i masovno se koristi na serverima za sigurnu komunikaciju korišćenjem simetričnog, asimetričnog šifrovanja i kriptografskih heš (eng. Hash) algoritama za autentikaciju. Oupn-Es-Es-El se oslanja na druge sistemske programe za generisanje „nasumičnih” brojeva koji su potrebni za pravljenje sigurnih tajnih ključeva, a baš to je i mesto koje je NSA napala kako bi ovaj protokol učinila manje sigurnim. Radi se o generatoru nasumičnosti (Rd_Rand, https://en.wikipedia.org/wiki/RdRand ) unutar Inetlovih procesora koji vraća pseudo slučajne brojeve, a za koga je počelo da se sumnja od 2013 godine da je modifikovan kako ne bi vraćao „nasumične” brojeve, već brojeve koji se mogu lakše predvideti. Ova tema stvorila je podelu i unutar Linuks zajednice, jer je Linus Torvalds odbacio sumnje u narušavanje bezvednosti, dok je Fri-Bi-Es-Di prestao da koristi sumnjivi generator u jezgru svog operativnog sistema (izvori: https://goo.gl/LjHNYVhttps://goo.gl/WsBHg3 )

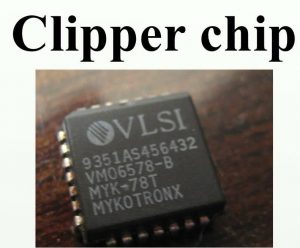

Dual_EC_DRBG

Kada smo već kod generatora „nasumičnih” brojeva, Dual_EC_DRBG je algoritam za kreiranje „nasumičnih” brojeva za eliptičke krive (eng. Eliptic Curves). Eliptičke krive se koriste za generisanje asimetričnih ključeva iste sigurnosti ali manje veličine nego RSA, i danas su najzastupljenije za uspostavljenje sigurne komunikacije na internetu tj. unutar HTTPS protokola koji svakodnevno koristimo.Kao što možete pretpostaviti ovaj algoritam (Dual_EC_DRBG) je konstruisala NSA i predložila ga Američkom Nacionalnom institutu za standarde i tehnologiju (eng. National Institute of Standards and Technology, NIST), koji biva usvojen i od ovog instituta i od drugih relevantnih sigurnosnih kompanija kao siguran algoritam. Naravno, od samog pojavljivanja ovog sumnjivog algoritma, počele su brojne publikacije koje su ukazivale da je algoritam nesiguran i to verovatno namerno – bekdorovan (eng. Backdoor) (https://goo.gl/vQuHLL ,http://goo.gl/8EJp12 ). Nesigurnost algoritma je potvđena i dokumentima koje je Edvard Snouden (eng. Edward Snowden) izneo u javnost i koji su objavljeni 2013. godine kroz tajni program pod kodnim nazivom Bulran (eng. Bullrun) ozloglašene NSA. Bulran je samo jedan u nizu ovakvih tajnih programa koji sprovodi NSA kako bi na sve načine slabila i dešifrovala svu zaštićenu komunikaciju fajlove (https://goo.gl/aauXwb). Prošle godine (2015.) je objavljeno da je Dual_EC_DRBG bio takođe prisutan u SkrinOS (eng. ScreenOS) operativnom sistemu (eng. firmware) popularnog fajrvola (eng. firewall) sistema NetSkrin (eng. NetScreen) ( https://en.wikipedia.org/wiki/Dual_EC_DRBG#cite_note-5 )

U dokumentima koje je Snouden izneo u javnost, pomoću raznih medija i Vikiliksa, vidi se da je NSA nastavila da ugrađuje hardverske implante u matične ploče servera, u-es-be-ova i drugih kablova. Da stvar bude gora, ovo su radili preesrećući pošiljke, namenjene određenim osobama, sa kupljenim ispravnim hardverom u koje su na tajnim lokacijama ugrađivali i podmetali svoje implante. Ovo je lepo dokumentovano sledećim video materijalima gospodina Apelbauma (eng. Jacob Appelbaum) sa jedne CCC konferencije: https://goo.gl/GwC8s9 i https://goo.gl/Ymv2Gb.

Prethodni deo ovog serijala možete da pročitate ovde.

Naredni deo ovog serijala možete da pročitate ovde.